با نگاهی به سال 2016 ، واضح است که تبلیغات بر روی هر بخش از اینترنت که توسط تبلیغات پشتیبانی می شود ، تأثیر می گذارد.

برخی از بزرگترین نام ها در صنعت تبلیغات آنلاین – گوگل و یاهو – و برخی از بزرگترین مارک های چاپ شده یافت – نیویورک تایمز ، شرکت پخش بریتانیا (پراکسی) ، AOL و Spotify – خود به دلیل تبلیغات مضر در وب سایت های خود با خجالت جدی روبرو هستند. .

2016 توضیح داد که تبلیغات هنوز روشی موفق و آسان برای آلوده کردن کاربران است.

به جای تکیه بر هرزنامه ها در خارج از پیوندهای وب سایتهای آلوده ، مجرمان سایبری به سادگی شبکه های تبلیغاتی را نقض می کنند و از اسکریپت های تخصصی و تکنیک های حیله گری برای میزبانی (یا ضربه زدن) به تبلیغات مخرب در وب سایت های پر ترافیک پرمصرف استفاده می کنند. نتیجه نهایی این است که کاربران نهایی برخی از جدی ترین تهدیدهای رایانه ای ، از جمله آخرین معضل باج را آلوده می کنند.

ردیابی نادرست بسیار دشوار است زیرا مجرمان سایبری از ترفندهای هوشمند برای دور زدن کنترل های امنیتی استفاده می کنند. در چندین مورد در طول سال 2016 ، کارشناسان امنیتی خاطرنشان کردند که مجرمان سایبری پس از شروع حملات ، یک یا دو ساعت کد های مخرب را از تبلیغات خود حذف می کردند ، و پیگیری آنها را تقریبا نامرئی می کرد.

بسیاری از حملات تبلیغاتی عمده کشف شده در سال 2016 نشان می دهد که این تهدید برای ماندن است و اطمینان می دهد که سوء عملکرد فقط با سیستم های خودکار که فعالیت تبلیغاتی مخرب را اسکن می کنند ، به درستی تنظیم شده است.

در شکل واقعی ارسال های پایان سال ، در اینجا پنج حمله آسیب دیده کشف شده در سال 2016: [19659002] (1). Malvertising با Ransomware

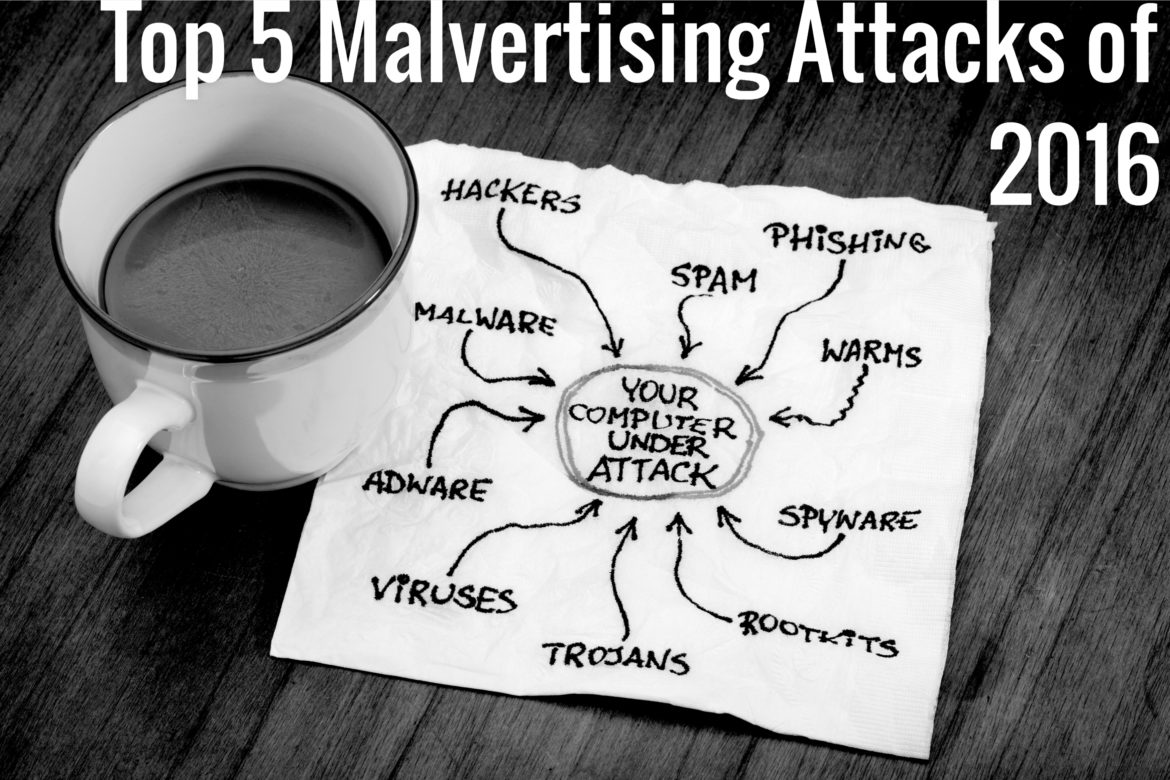

ملاقات کرد در سال 2016 ، هنگامی که ارائه دهندگان باج افزار به نبرد انتخابات پیوستند ، همه گیر نادرست بدتر شد. در یک حمله قابل توجه ، نیویورک تایمز ، پراکسی ، AOL و NFL برای نمایش تبلیغات مخرب که رایانه ها را ربوده و رمزگذاری داده های کاربر را فریب داده بودند و خواستار باج دادن برای کلیدهای بازیابی شدند. در کنار هم ، وب سایت های هدفمند در میلیاردها بازدید کننده در ترافیک قرار گرفته اند.

هکرها در حملات باج ، تبلیغاتی را که حاوی بدافزار هستند وارد شبکه های تبلیغاتی قانونی از طریق اینترنت می شوند. سپس شبکه های آگهی تبلیغات هک شده را در وب سایت ها توزیع کردند که در اختیار بازدید کنندگان قرار می داد. سپس این برنامه بازدید کنندگان را از روی پرونده های رایانه بسته و درخواست دسترسی باج را صادر كرد.

منبع: Malwarebytes

حمله ransomware به مردم توسط شبکه های تبلیغاتی متعددی ، از جمله Google ، AOL ، AppNexus و Rubicon انجام شد. گروه سوءاستفاده مرتبط با این حمله از تعدادی از آسیب پذیری ها از جمله نقص اخیراً اصلاح شده در مایکروسافت سیلور لایت استفاده کرد.

2. نماد حمله پنهان در بنر پیکسلز

در سال 2016 با حمله مخرب هوشمندانه وام گرفته شده از عمل پنهان کردن اطلاعات پایان یافت ، زیرا پیامهای مخفی درون یک اسناد بزرگتر پنهان می شوند.

به مدت دو ماه از اکتبر سال 2016 ، میلیون ها نفر از وبگردیانی که از وب سایت های معروف بازدید می کنند ، قربانی شکل جدیدی از تبلیغات مخرب شده اند که شامل کد حمله در پیکسل های مختلف تبلیغات بنر است.

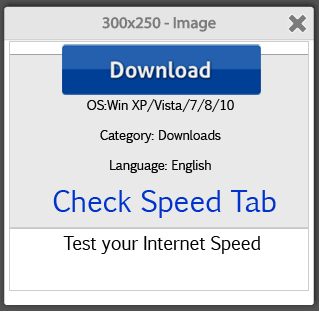

میلیون ها مرورگر وب با تبلیغات نمایشگر روبرو می شوند ، که برنامه هایی را تبلیغ می کنند که خود را "دفاع مرورگر" و "Broxu" می نامند و با استفاده از بنرهایی مشابه آنچه در زیر آمده است:

منبع: ESET Security

این آگهی ها ذخیره می شوند دامنه راه دور با استفاده از URL hxxps: //browser-defence.com و hxxps: //broxu.com. بدون نیاز به تعامل کاربر ، اسکریپت اولیه اطلاعات مربوط به دستگاه قربانی را به سرور راه دور مهاجم گزارش می دهد.

بر اساس منطق سمت سرور ، هدف به صورت تصویری تمیز یا دوقلوهای تقریباً غیرقابل تصور اصلاح شده ارائه می شود. [19659002] کد مخرب در پارامترهایی پنهان است که کنترل شفافیت پیکسل ها را برای نمایش تبلیغات بنر کنترل می کند. اگرچه کد حمله باعث تغییر رنگ یا رنگ تصاویر می شود ، اما تغییرات تا حد زیادی نامرئی هستند.

تبلیغات با استفاده از چندین اسکریپت ، قربانیان را به یک گروه استثماری موسوم به Stegano هدایت می کند و یک فایل Adobe Flash را بارگیری می کند که قادر به سوء استفاده از سه آسیب پذیری مختلف است (CVE-2015-8651 ، CVE-2016-1019 ، CVE-2016-4117). در نسخه Flash سیستم قربانی.

محققان امنیتی حملات به سایتهای مهم خبری در بریتانیا ، استرالیا و کانادا ، از جمله کانال 9 ، Sky News و MSN را کشف کرده اند.

3. Yahoo Under Siege

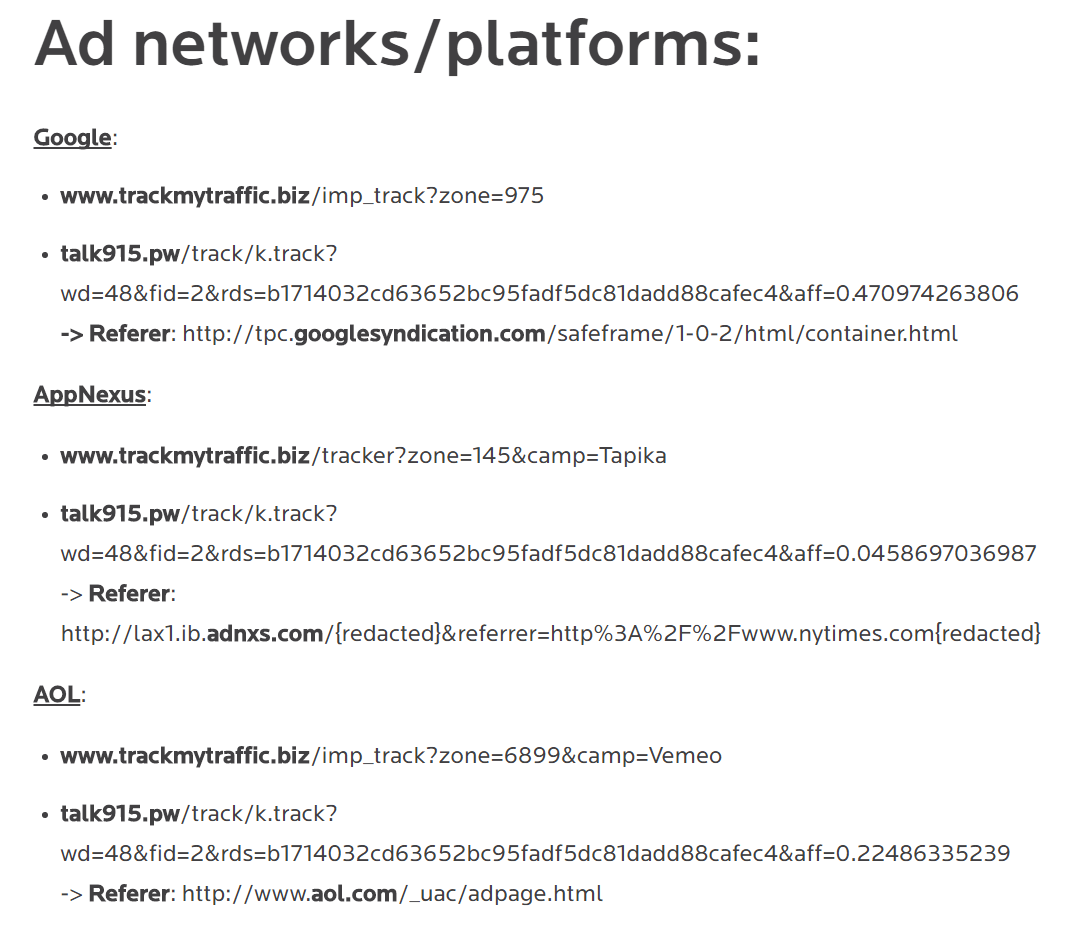

در ژوئن سال 2016 ، پورتال وب و غول تبلیغاتی اینترنتی یاهو یاهو قربانی یک تبلیغات تبلیغاتی شد که کاربران در انگلستان ، استرالیا و نیویورک را تحت تأثیر قرار داد. در این حمله دروغین ، کاربران شاهد تبلیغی بودند که گفته می شود سرعت سایت خود را بررسی می کند ، اما اگر کاربر روی این تبلیغ کلیک کند ، آنها به صفحه فرود هدایت می شوند که بارگیری و نصب افزونه را ارائه می دهد.

بارگیری ، این افزونه صفحه اصلی مرورگر کاربر را به عنوان صفحه اصلی تبلیغ کننده تنظیم کرده است: https://www.checkspeedsearch.com/fast؟first-run. Budapest19659026 ما در آن زمان با امکانات "شدید" به امکانات Trojan هشدار می دادیم. عفونت های تروجان معمولاً به هکرها امکان می دهد نرم افزارهای مخرب دیگر را بارگیری و نصب کنند ، تقلب در کلیک ، اطلاعات حساس ربودن را انجام دهند و دسترسی از راه دور را به دستگاه Jammed ارائه دهند.

این کمپین ارواح روی چندین مرورگر اصلی ، از جمله Microsoft Internet Explorer و Google Chrome کار کرده است. [19659002] (4). Spotify Faces the Music

کاربران نسخه رایگان سرویس محبوب پخش موسیقی Spotify در سال 2016 بیش از چند آهنگ در سال 2016 دریافت کردند. Spotify اعتراف کرد که به شنوندگان "پاپ آپ از وب سایت های مشکوک" ارائه می شود که به طور مداوم دستگاهی را باز می کردند

این شرکت جزئیات فنی این هک را ارائه نکرده است ، اما کاربران بطور عمومی چندین تغییر مسیر URL از پخش کننده های Spotify Free را به تبلیغات پاپ آپ و هشدارهای امنیتی جعلی اعلام کرده اند.

علاوه بر پاپ آپ های سایه دار ، کاربران Spotify Free از آلودگی نرم افزارهای مخرب متقابل پلتفرم (ویندوز ، Mac OS X و Linux) خبر داده اند. حمله خرابکارانه می تواند دهها میلیون کاربر رایانه را تحت تأثیر قرار دهد. Spotify ناسازگاری را در یک واحد تبلیغ مقصر دانست.

5. سوءاستفاده در Google Adwords

در نوامبر 2016 ، Google Adwords ، اصلی شبکه نمایش با پرداخت هر کلیک ، هنگام استفاده از اصطلاح جستجوی "Google Chrome" ، قربانی یک تبلیغات تبلیغاتی شد.

این کمپین اپل مک OS ، کاربران فریب دهنده و کاربرانی را که بارگیری نرم افزارهای مخرب معروف به "OSX / InstallMiez" (یا "OSX / InstallCore") را هدف قرار داد. یک کمپین شبح که کاربران در جستجوی "Google Chrome" در google.com را هدف قرار داده ، از URL نمایش داده شده در "www.google.com/chrome" استفاده کرد. با این حال ، کلیک کردن روی آگهی ، کاربران ویندوز را به صفحه ای منتقل می کند که پیام خطایی ارائه داده است. چه کسی ادعا می کند که شکست DNS وجود دارد. با این حال ، کاربران Mac از طریق دامنه های مختلف دیگر هدایت می شوند و در نهایت یک نصب نرم افزارهای مخرب دریافت می کنند.

منبع: Cylance

براساس تحقیقات Cylance ، لینک بارگیری مخرب کاربران macOS را از طریق ttb (dot) mysofteir (dot) com ، servxtrx (dot) com ، www (dot) bundlesconceptssend (dot) com هدایت می کند. سرانجام یک پرونده مخرب به نام FLVPlayer.dmg را بارگیری می کند. هش نرم افزار مخرب در هر بارگیری تغییر می کند ، تشخیص و ردیابی آن دشوار است.

پس از اتمام نصب ، مرورگر به یک صفحه خالی در ict-dc (dot) guardtowerstag (dot) com هدایت می شود. با کلیک روی پیوند ، کاربر را به سمت macpurifier (dot) com سوق می دهد – یک برنامه بالقوه ناخواسته (PUP) که ادعا می کند کامپیوترهای OS X را تمیز کند.

آنچه در سال 2017 انتظار داشت

گسترش تبلیغات ضعیف باعث شده است. سیستم های مرورگر و سازندگان سیستم عامل برای سخت تر کردن کنترل های امنیتی. این امر منجر به ظهور روشهای مسدود کردن / اسکریپت مسدود کننده پاپ آپ و راه حلهای خودکار پچ کردن شده است.

از آنجا که تبلیغات قوی ، موثر و سودآور است ، ما انتظار داریم که در سال 2017 استفاده از تبلیغات تقلبی در سایت هایی با ترافیک قابل توجه رشد و گسترش یابد. اگر می خواهید از تجربه کاربر محافظت کنید ، با ما ، متخصصان در زمینه حفاظت از مالاریا و کنترل کیفیت تبلیغات بصورت آنلاین صحبت کنید. و بر روی تلفن همراه.